Myślę, że wśród naszych czytelników na pewno znajdą się klienci banków PKO lub mBank. Być może część z nich korzysta z usług powiązanych z nimi spółek, czyli PKO Leasing S.A. oraz mFinanse S.A. Ten artykuł kieruję właśnie do nich, bowiem wyciekły dane ich klientów oraz partnerów!

Sprawa wygląda na naprawdę poważną!

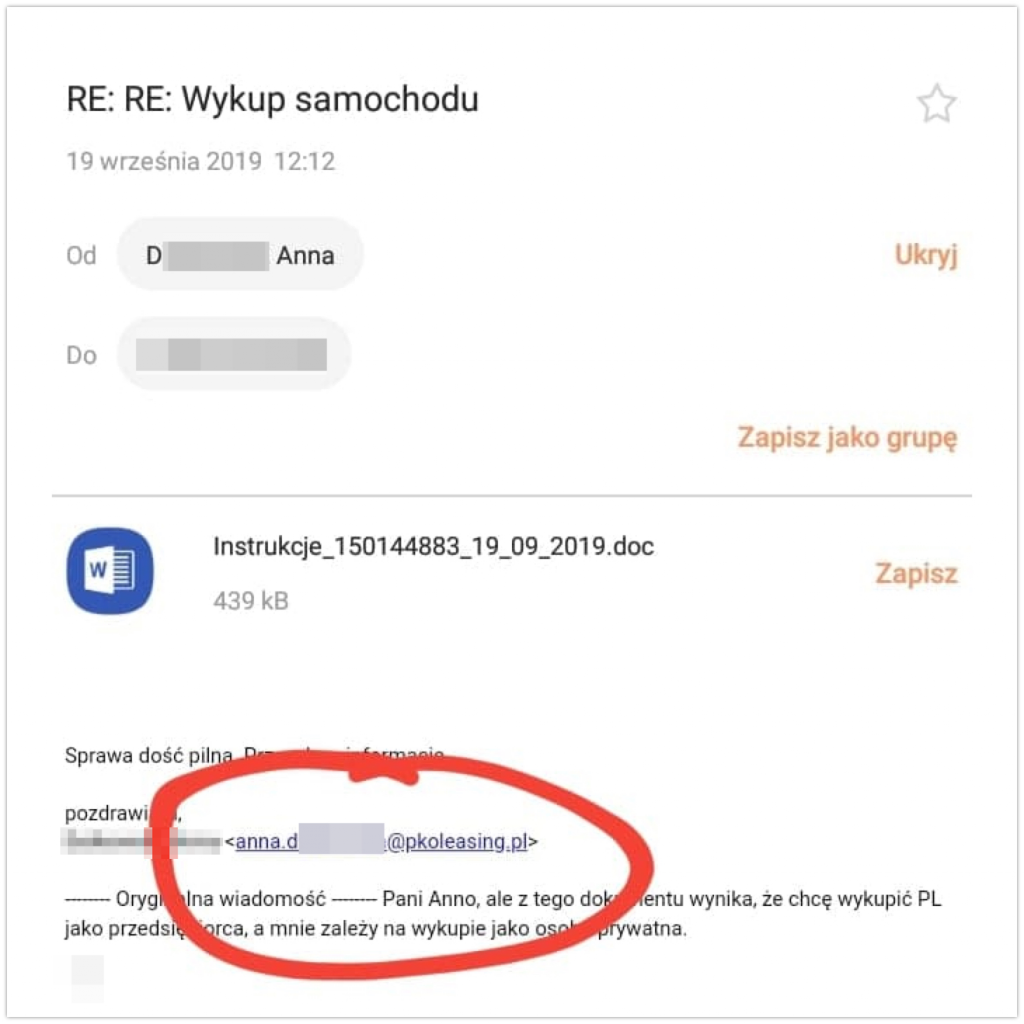

O co chodzi? Otóż, klienci wcześniej wspomnianych spółek otrzymywali w ostatnim czasie e-maile, w których to hakerzy podszywali się pod prawdziwych pracowników PKO Leasign oraz mFinanse, z którymi wcześniej już się konsultowali. Wiadomości jednak nie nadchodziły z ich prawdziwych służbowych skrzynek pocztowych, a z zupełnie innych domen. To, co miało wzbudzić zaufanie u klientów to były cytowane wiadomości z ich poprzednich rozmów.

Dostawali oni kilka takich fałszywych maili, a w nich były też załączniki:

Instrukcje_150144883_19_09_2019.doc

Projekt_umowy 0391310451 23 09 2019.doc

Zeskanowany_dokument_9543481_24_09_2019.doc

Jak możecie się domyśleć, był one zainfekowane. Jak podaje portal Niebezpiecznik, który przeanalizował je, po otworzeniu ich, zachęcały do uruchomienia makr. Wywoływany był PowerShell, który to łączył się z serwerami, które możecie zobaczyć poniżej. Chyba żaden z nich nie wygląda na należący do którejś z tych dwóch spółek.

Z tych serwerów pobierany był trojan o nazwie Emotet. Jest on na tyle groźny, iż mógł przejmować kontrolę nad sesją bankową online poszkodowanych, co oczywiście mogło skutkować utratą przez nich gotówki. Oczywiście, na tym nie mogłaby się kończyć rola tego wirusa. Wykradał też dane z dysku ofiary oraz szyfrował jej pliki.

Jak zareagowały na to mFinanse oraz PKO Leasing?

Niebezpiecznik wysłał kilka pytań do nich związanych oczywiście z całą tą sytuacją. Do zespołu prasowego mBanku trafiły takie oto pytania:

- Czy Bank jest świadomy incydentu dotyczącego mFinanse, w wyniku którego przestępcy pozyskali dane klientów mFinanse?Jeśli tak, to:

- Jak konkretnie doszło do przejęcia kontroli nad skrzynkami pracowników mFinanse?

- Jakie informacje na temat klientów przejęli atakujący?

- Kiedy incydent miał miejsce?

- Czy mFinanse/mBank powiadomił poszkodowanych?

- Co grozi osobom, które myśląc iż korespondują z pracownikiem mFinanse otworzyły złośliwy załącznik?

- Czy Bankowi znane są inne firmy z sektora finansowego, które padły ofiarą podobnego incydentu w ostatnich dniach?

Bank ten poprosił o przedłużenie czasu na odpowiedź. Tylko jak patrzę na nią, to w sumie nie wiem czy naprawdę było to potrzebne… Brzmiała ona tak:

“Wiemy o ataku cyberprzestępców na spółkę mFinanse. Wyjaśniamy sytuację i pracujemy intensywnie by zapobiec jej potencjalnym konsekwencjom. Priorytetem w tej sprawie jest ochrona wszelkich danych i informacji przetwarzanych przez mFinanse. O sprawie poinformujemy uprawnione organy zgodnie z przepisami prawa.”

Analogiczne pytania zostały skonstruowane i wysłane to PKO Leasing, który również poprosił o nieco więcej czasu na odpowiedź. Ci jednak, moim zdaniem, dali bardziej satysfakcjonującą odpowiedź:

1. Czy PKO Leasing jest świadoma incydentu w wyniku którego przestępcy pozyskali dane klientów PKO Leasing?

PKO Leasing jest świadome incydentu bezpieczeństwa i niezwłocznie podjęło jego obsługę.2. Jak konkretnie doszło do przejęcia kontroli nad skrzynkami pracowników PKO Leasing?

Nie stwierdzono przejęcia kontroli nad skrzynkami pracowników PKO Leasing.3. Jakie informacje na temat klientów przejęli atakujący?

Incydent miał ograniczony zasięg. Doszło do wycieku fragmentów korespondencji mailowej, którą prowadziło naszych siedmiu pracowników, nieposiadających uprawnień uprzywilejowanych do systemów Spółki. Sprzęt biorący udział w incydencie został zabezpieczony. Przeprowadzony audyt zewnętrzny potwierdził brak podejrzanej aktywności w infrastrukturze spółki.4. Kiedy incydent miał miejsce?

Do incydentu doszło w maju br.5. Czy PKO Leasing powiadomił poszkodowanych?

W związku z informacjami z ostatniego tygodnia o tym, że wysyłane są maile do osób spoza naszej organizacji podszywające się pod pracowników PKO Leasing natychmiast podjęliśmy działania informujące klientów o sytuacji. Na stronie www oraz portalu klienta zamieszczone zostały odpowiednie komunikaty z prośba o zgłaszanie tego typu zdarzeń do Spółki.6. Co grozi osobom, które myśląc iż korespondują z pracownikiem PKO Leasing? otworzyły złośliwy załącznik?

Obecnie obserwujemy kampanie phishingowe, w których dodatkowo wykorzystywane są złośliwe załączniki. W związku z tym ostrzegamy naszych klientów, by w komunikacji z PKO Leasing weryfikowali poprawność domeny nadawcy korespondencji. Jeśli ktoś otworzył załącznik lub ma podejrzenie, że otrzymał fałszywą korespondencję, prosimy o pilny kontakt z infolinią.7. Czy PKO Leasing znane są inne firmy z sektora finansowego, które padły ofiarą podobnego incydentu w ostatnich dniach?

Nie komentujemy tego zagadnienia.

Obydwie spółki jednak na swoich stronach zamieściły ostrzeżenie o możliwych próbach ataków na klientów przez e-maile.

Zobacz również: Wow, InPost obniża ceny swoich usług!

Tak naprawdę, nie tylko klienci, ale i pracownicy są narażeni!

Skoro hakerzy mieli dostęp do ich korespondencji z klientami, bardzo możliwe, że mają dostęp do pełnej zawartości ich służbowego maila. To oznacza, że mieliby wzory różnych pism, dane większej ilości klientów oraz współpracowników, raporty, a także dane samych pracowników. To umożliwiłoby hakerom naprawdę spore pole do popisu. Zgadzam się w pełni z Niebezpiecznikiem, atak ten jest naprawdę przemyślany. Atakują grupę, która ma pieniądze, a chęć szybkiego otrzymania kredytu czy leasingu często może zgubić ofiarę i dać się nabrać. Dlatego przypominam, dbajcie o swoje bezpieczeństwo w sieci!

Są wśród naszych czytelników poszkodowani w tym incydencie?

Chcesz być na bieżąco? Śledź ROOTBLOG w Google News!